Ang Cloud-based na accounting software na Xero ay isang mahusay na solusyon para sa pamamahala sa buong proseso ng accounting ng iyong negosyo. Idinisenyo ito para sa mga may-ari ng negosyo na walang mga kwalipikasyon sa accounting o bookkeeping at medyo madaling gamitin. Minsan, medyo mabilis kaming nag-click, kaya kung nag-delete ka ng transaksyon na gusto mong makitang muli, may paraan. Maaaring medyo mahirap mag-ehersisyo.

Ipinapakita sa iyo ng artikulong ito kung paano maghanap ng tinanggal na transaksyon at iimbak ito nang ligtas. Nagsama kami ng ilang kapaki-pakinabang na impormasyon sa cybercrime at kung paano protektahan ang data ng iyong negosyo.

Paano Maghanap ng Tinanggal na Transaksyon

Sundin ang mga hakbang na ito upang mahanap at maibalik ang isang tinanggal na transaksyon.

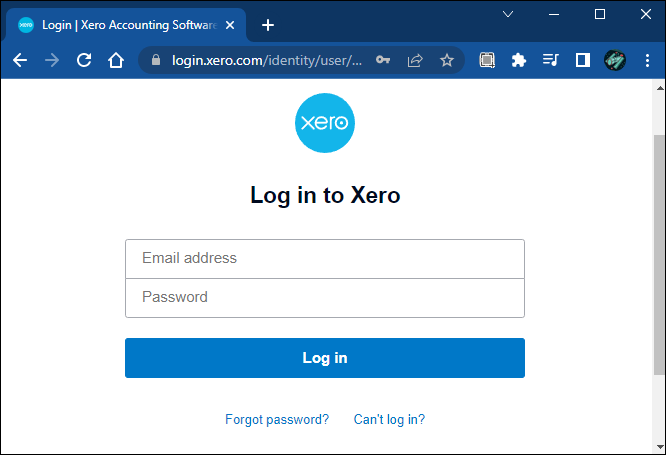

- Mag-sign in sa Xero .

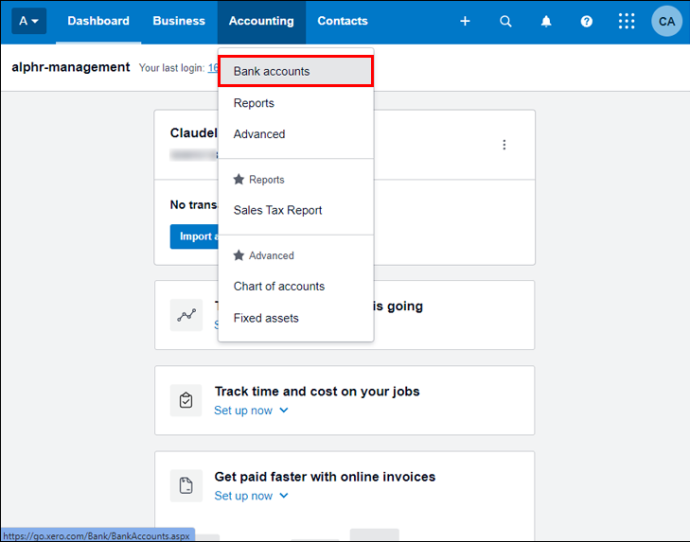

- Mula sa menu na “Accounting,” piliin ang “Mga bank account.”

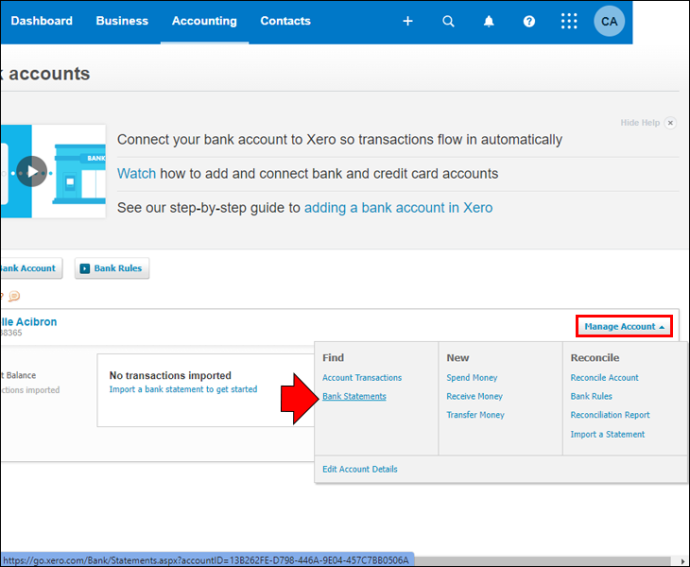

- Pumunta sa bank account na gusto mong i-restore ang linya ng bank statement, pagkatapos ay piliin ang “Manage Account” at “Bank Statements.”

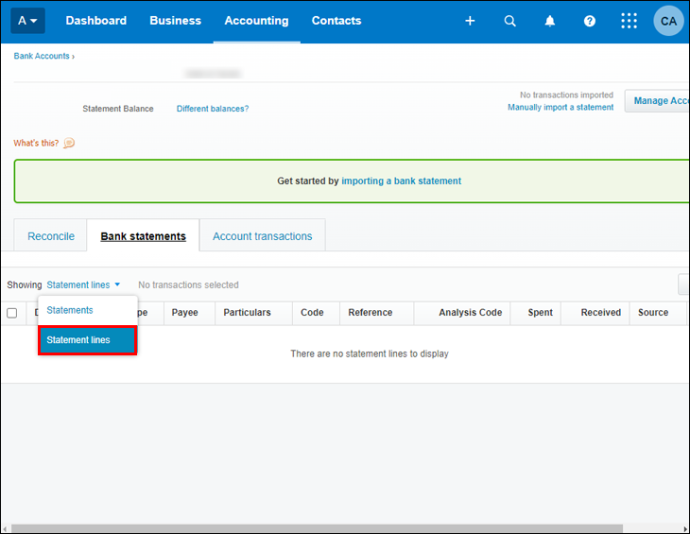

- Mula sa opsyong “Ipinapakita,” piliin ang “Mga linya ng pahayag.”

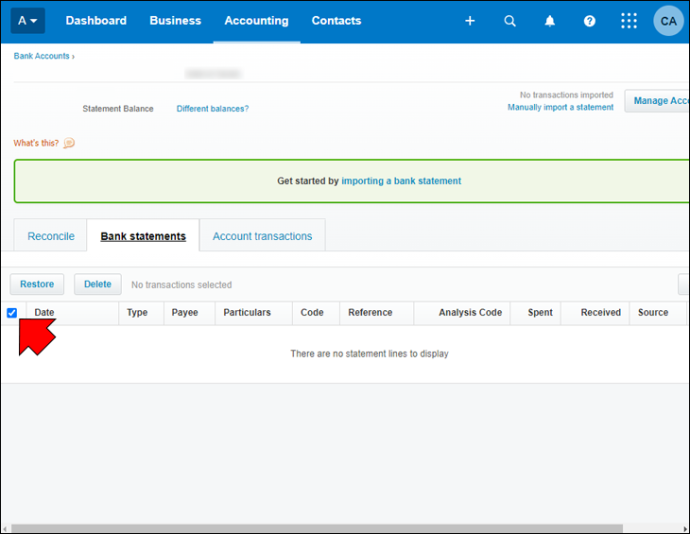

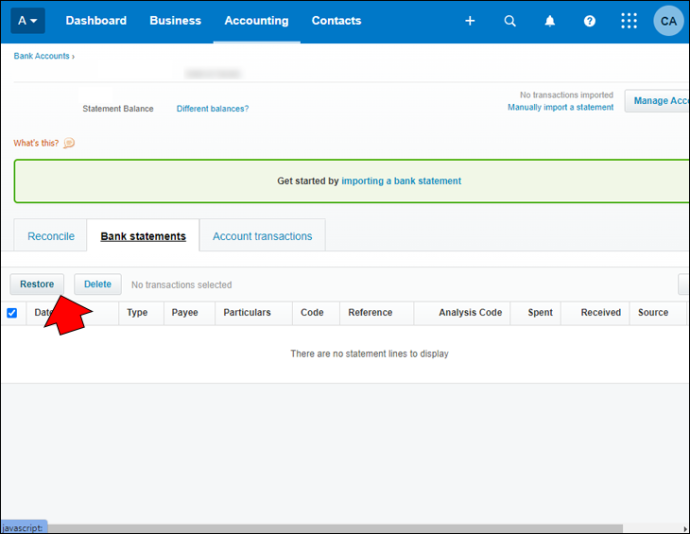

- Lagyan ng check ang checkbox sa tabi ng linya ng pahayag na gusto mong ibalik.

- I-click ang button na 'Ibalik'.

Panatilihing Ligtas ang Iyong Na-restore na Mga Na-delete na Transaksyon

Ngayong nahanap mo na ang iyong mga tinanggal na transaksyon, gugustuhin mong iimbak ang mga ito nang ligtas. Nag-aalok ang cloud-based na software ng ilang benepisyo para sa mga negosyo, kabilang ang flexibility, mobility, at collaboration support. Sa kasamaang palad, ang mga pangarap ng mga cybercriminal na madaling ma-access ang data ay natupad.

Maraming maliliit na may-ari ng negosyo ang maaaring makaramdam na nasa ilalim sila ng radar tungkol sa cybercrime. Gayunpaman, mas na-hack ang maliliit na negosyo kaysa sa malalaking negosyo. Bago matutunan kung paano protektahan ang iyong data mula sa masasamang tao, unawain kung bakit mas naka-target ang mas maliliit na kumpanya.

Bawat Negosyo ay May Mga Mapagkukunan na Sulit sa Pag-hack

Ang lahat ng mga negosyo, kabilang ang isang tindahan ng isang tao, ay magkakaroon ng data na mahalaga sa isang cybercriminal. Halimbawa, ang mga email address, numero ng tax ID, numero ng credit card, at maging ang mga Apple Music account. Maaaring kumita ng pera ang mga cybercriminal mula sa impormasyong ito sa dark web.

Ang Maliit na Kumpanya ay Karaniwang Gumagastos ng Mas Kaunti sa Cybersecurity

Maraming maliliit na may-ari ng negosyo ang nakakakita ng paggasta na inuuna tulad ng isang juggling act. Bagama't alam ng maraming pinuno ang kahalagahan ng cybersecurity para sa kanilang negosyo, maaaring hindi ito priyoridad.

kung paano magdagdag ng mga mod sa minecraft windows 10

Alam na alam ito ng mga cybercriminal. Iyon ang dahilan kung bakit sila ay tumutuon sa mas maliliit na negosyo, dahil alam nila na hindi gaanong mahirap tumanggap ng payout kaysa sa kanilang makukuha mula sa pagsisikap na kinakailangan upang i-hack ang mas kilalang mga kumpanya.

Maliit na Negosyo ay Kadalasang Hindi Pinoprotektahan Mula sa Ransomware

Sa nakalipas na dekada, ang ransomware ay isa sa pinakamabilis na lumalagong anyo ng cyberattack. Ang bilang ng mga biktima na nagbayad ng ransom na hinihingi upang maibalik ang kanilang data ay tumaas din habang ang mga online na kriminal ay gumagamit ng mas sopistikadong paraan upang linlangin ang mga tao.

Dahil sa tumataas na tagumpay nito, maraming mga hacker ang nakikipagsapalaran sa ruta ng ransomware. Ang mga kriminal na nagsisimula pa lang ay tatarget muna ng isang maliit na negosyo para sa mas madaling panghihimasok.

Maaaring Makakuha ng Access ang mga Hacker sa Mas Malaking Kumpanya sa Pamamagitan ng Mas Maliit

Kung sinira ng isang cybercriminal ang network ng isang mas maliit na negosyo, madalas nilang ginagamit ang tagumpay na ito para sa pagpasok sa isang mas malaking kumpanya. Maraming maliliit na negosyo ang naghahatid ng mga serbisyo sa malalaking korporasyon, gaya ng pamamahala sa website, mga account, digital marketing, atbp. Ang mga retailer ay kadalasang nakakonekta sa elektronikong paraan sa mga partikular na system ng kliyente. Maaaring mapadali ng setup na ito ang mga paglabag sa maraming kumpanya.

Maaaring Hindi Nasanay ang Staff sa Cyber Awareness

Ang pagsasanay sa kamalayan sa cyber ay maaaring isa pang gawain na mahirap bigyang-priyoridad sa isang maliit na kumpanya na may mga abalang empleyado na may suot na maraming sumbrero. gayunpaman, pagkakamali ng tao nag-iiwan sa mga negosyo na mas madaling kapitan sa panganib sa cyber. Para maging matagumpay ang mga cyberattack, kadalasang nangangailangan sila ng tulong mula sa mga user. Kung ang kawani ay hindi sinanay sa mga palatandaan ng isang phishing email, halimbawa, maaari silang maglaro ng isang bahagi sa isang matagumpay na pag-atake. Ang mabungang pagtatangka sa phishing ay nagdudulot ng halos lahat ng mga paglabag sa data. Ang pagtuturo sa mga empleyado kung paano makita ang mga pakana na ito ay maaaring lubos na humihigpit sa cybersecurity.

patay sa pamamagitan ng paggawa ng posporo ng araw sa mga kaibigan

Paano Protektahan ang Iyong Negosyo Mula sa Cybercrime

Cloud-based na mga tool tulad ng Xero ay madaling gamitin upang suportahan ka sa pagpapatakbo ng iyong negosyo nang mahusay at cost-effective. Sa kasamaang palad, ang mga online na kriminal ay patuloy na naghahanap ng mga paraan upang makakuha ng access sa data dahil sa tumaas na pag-asa sa cloud.

Hindi ka magkakaroon ng oras upang subaybayan ang lahat ng patuloy na umuusbong na mga banta sa cyber. Gayunpaman, dapat kang sapat na protektado kung tumutok ka sa tatlong bahaging ito ng pag-aalala.

1. Abangan ang Phonies

Ang mga online na kriminal ay bihasa sa pagpapanggap ng halos kahit sino at gagawin ang anumang kinakailangan upang makuha ang iyong tiwala at linlangin ka sa isang bagay na mapanganib. Narito ang mga uri ng impostor na dapat mong malaman at ng iyong mga koponan at kung paano protektahan ang iyong sarili at ang iyong kumpanya laban sa mga banta sa cyber.

Phishing at Mga Scam sa Telepono

Ang phishing ay nagpapadala ng mga mensahe na ginagaya ang lehitimong komunikasyon sa isang mapanlinlang na pagtatangkang linlangin ang mga tao na ibunyag ang kanilang personal na impormasyon.

- Maaaring mangyari ang mga pagtatangka sa phishing sa pamamagitan ng email, mga text message, o mga tawag sa telepono na nagpapanggap bilang suporta sa customer o iba pang empleyado ng isang kumpanya.

- Ginagamit ang mga attachment at link na kasama sa mga mensahe ng phishing para makahawa sa mga device at magnakaw ng mga kredensyal ng account.

- Ang mga cybercriminal ay maaari ring makalusot sa mga inbox na may mahinang password at kahit na baguhin ang mga PDF invoice.

Isaalang-alang ang mga paraang ito para protektahan ang iyong negosyo:

- Sanayin ang iyong mga tauhan sa kilalanin ang mga palatandaan ng phishing mga email upang mabawasan ang panganib ng mga na-click na link.

- Magkaroon ng anti-malware software na naka-install sa lahat ng device ng kumpanya.

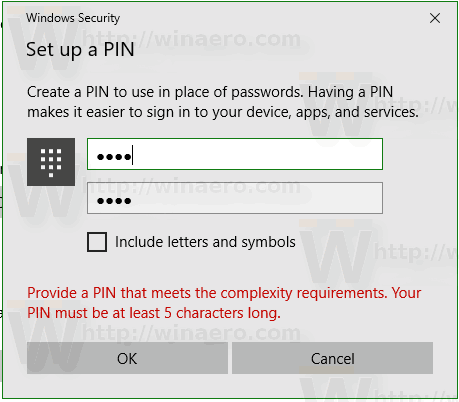

- Gumamit ng malalakas na password at multifactor authentication sa buong kumpanya.

2. Magtanggol Laban sa mga Attacker

Ang paggamit ng hindi secure na teknolohiya ay isang kaakit-akit na target para sa mga online na kriminal. Ang data at mga account ng kumpanya ay maaaring nasa panganib mula sa isang pag-atake sa cybercrime kapag ang mga kriminal ay naghahanap ng mga kahinaan sa seguridad sa iyong teknolohiya. Maaaring magkaroon ng problema sa pamamagitan ng hindi sapat na pagpapanatili ng seguridad o bilang resulta ng isang nakaraang insidente tulad ng phishing.

Ang pag-unawa sa mga paraan ng pag-atake na ginamit at kung paano harangan ang mga kahinaan ay ang susi sa pag-iwas. Ang ilang mga pag-atake ay mahirap matukoy at maaaring maging katulad ng isang lehitimong programa o file. Maaari nitong maingat na subaybayan ang iyong aktibidad.

- Malware – Ang malware ay mapanghimasok na software na nilayon upang sirain at sirain ang mga computer at computer system. Maaari itong mag-leak ng pribadong impormasyon, maiwasan ang pag-access sa impormasyon, at makakuha ng hindi awtorisadong pag-access sa mga system o data, bukod sa iba pang mga anyo ng pagkagambala.

- Ransomware – Ito ay isang malubhang variant ng malware na lumalaki sa katanyagan. Maaari itong magkaroon ng iba't ibang anyo at magkaroon ng maraming epekto at sintomas.

Mapoprotektahan mo ang iyong negosyo laban sa mga ganitong uri ng pag-atake sa pamamagitan ng:

- Pagpapatakbo ng anti-virus software at pagpapanatiling napapanahon ang software sa iyong mga device.

- Pagprotekta laban sa pag-hijack ng account sa pamamagitan ng paggamit ng malakas at natatanging mga password sa mga device at account ng kumpanya at pagtiyak na maiiwasan ng lahat ang muling paggamit ng mga password.

- Paggamit ng isang tagapamahala ng password na makakatulong sa paggawa ng malalakas na password para sa iyong mga account at i-sync ang mga ito sa ilang device para sa mas mabilis na pag-sign in.

3. Regular na Suriin ang Iyong Blind Spots

Habang lumalaki ang iyong negosyo, tumataas ang laki at pagiging kumplikado ng data na hawak mo. Maaaring maging napakahirap pamahalaan at mahirap protektahan. Ang mga panganib at obligasyong nauugnay sa data ng negosyo ay maaari lamang matuklasan pagkatapos na huli na. Dapat alam mo ang mga blind spot ng iyong negosyo kasabay ng mga pambobola at umaatake.

wow kung paano i-unlock ang mga kaalyadong karera

Bilang karagdagan sa pag-secure ng sensitibo at kumpidensyal na data ng kumpanya laban sa mga online na banta ng kriminal—gaya ng iyong mga na-restore na tinanggal na transaksyon sa Xero—may isa pang uri ng data na obligado kang protektahan na kadalasang hindi napapansin.

Personal na Data

- Maaaring matukoy ng personal na data ang isang tao sa pisikal at logistik, at maaaring makapinsala sa kanila kung malantad. Kabilang dito ang data na nauugnay sa iyo, sa iyong mga customer, supplier, empleyado, o miyembro ng pamilya.

- Maging maingat sa impormasyon sa pagbabayad gaya ng mga numero ng credit card, mga detalye sa pakikipag-ugnayan, mga numero ng ID, mga numero ng bank account, mga numero ng social security, mga numero ng pasaporte at lisensya sa pagmamaneho, atbp.

- Bagama't kapaki-pakinabang ang data na ito para sa iyong mga pagpapatakbo ng negosyo, ito ay may kasamang mga kinakailangan sa etika, legal, at kontraktwal sa paggamit nito.

Mga Pandaigdigang Batas sa Privacy

Mayroong internasyonal na batas na nilikha upang panagutin ang mga negosyo at protektahan ang mga indibidwal—halimbawa, GDPR . Dapat sumunod ang iyong kumpanya sa mga batas sa privacy sa iyong mga rehiyon ng negosyo, at ang hindi pagsunod ay maaaring magresulta sa seryosong legal na aksyon.

Panloob na Banta

- Maling Paggamit – Ang mga panganib sa impormasyon ng iyong negosyo ay maaaring magmula sa loob ng iyong negosyo, sinasadya man o hindi sinasadya.

- Maling pangangasiwa – Maaaring hindi alam ng mga tauhan na ilantad ang sensitibong data sa pamamagitan ng pagbabahagi o hindi secure na storage.

- Malisyosong layunin – Maaaring gamitin ng isang hindi nasisiyahang empleyado ang kanilang kakayahang i-access ang ilang partikular na impormasyon at gamitin ito para sa tubo o paghihiganti.

Narito kung paano protektahan ang iyong sarili.

- Suriin ang personal na impormasyong hawak ng iyong kumpanya at tiyaking nakaimbak ito nang ligtas at naaayon sa pinakamahuhusay na kagawian.

- Sanayin ang iyong mga empleyado sa ligtas na paraan upang mahawakan, mag-imbak, at magbahagi ng personal na impormasyon.

- Maging pamilyar sa mga batas sa privacy sa mga bansang pinapatakbo mo, dahil maaaring magkaiba ang mga batas.

- Limitahan ang pag-access sa personal na impormasyon. Payagan lamang ang pag-access sa mga miyembro ng koponan na nangangailangan nito upang maisagawa ang kanilang mga tungkulin.

- Tiyaking hindi ginagamit ang mga nakabahaging login; nakakatulong ito na bumuo ng audit trail kung kailangan mong mag-imbestiga ng isang insidente.

Mga FAQ

Gaano katagal bago matutunan ang Xero?

Ang sertipikasyon ng Xero para sa mga accountant at bookkeeper maaaring kumpletuhin sa pamamagitan ng online na kurso, live na webinar, o isang fast-track Xero advisor. Tumatagal ng humigit-kumulang 6-8 oras upang makumpleto ang sertipikasyon ng Xero.

Maaari ko bang matutunan ang Xero nang mag-isa?

Ang Xero ay hindi mahirap gamitin. Gayunpaman, kung hindi ka pamilyar sa online na software ng accounting at natututo kung paano gamitin ito nang nakapag-iisa, maaaring magkaroon ng isang curve sa pag-aaral.

Na-restore ang Tinanggal na Transaksyon

Ang Xero accounting software ay nag-aalok ng maayos na interface, ngunit para sa ilan, ang pag-aaral kung paano gamitin ito ay maaaring maging mahirap. Sa kabutihang palad, nagbibigay-daan ito sa iyo ng mabilis na pag-access sa mga tinanggal na transaksyon kung sakaling may isang bagay na hindi sinasadyang natanggal. Ipapakita ang mga tinanggal na transaksyon sa lugar ng Bank Statements, kung saan maaari mong piliin ang transaksyon at piliin ang Ibalik.

Nahanap at na-restore mo ba ang na-delete na transaksyon na gusto mo? May natutunan ka bang mga bagong paraan upang maprotektahan ang iyong data mula sa mga cybercriminal mula sa artikulong ito? Ibahagi ang iyong karanasan sa amin sa seksyon ng mga komento sa ibaba.